アクセス制御とは

アクセス制御とは、情報システムやデータへのアクセスを許可または拒否するセキュリティ対策です。不正なアクセスからシステムやデータを保護し、機密性、完全性、可用性を維持するために不可欠な要素となります。組織のセキュリティポリシーに基づいて、ユーザーやシステムがどのリソースにアクセスできるかを厳密に管理することが重要です。

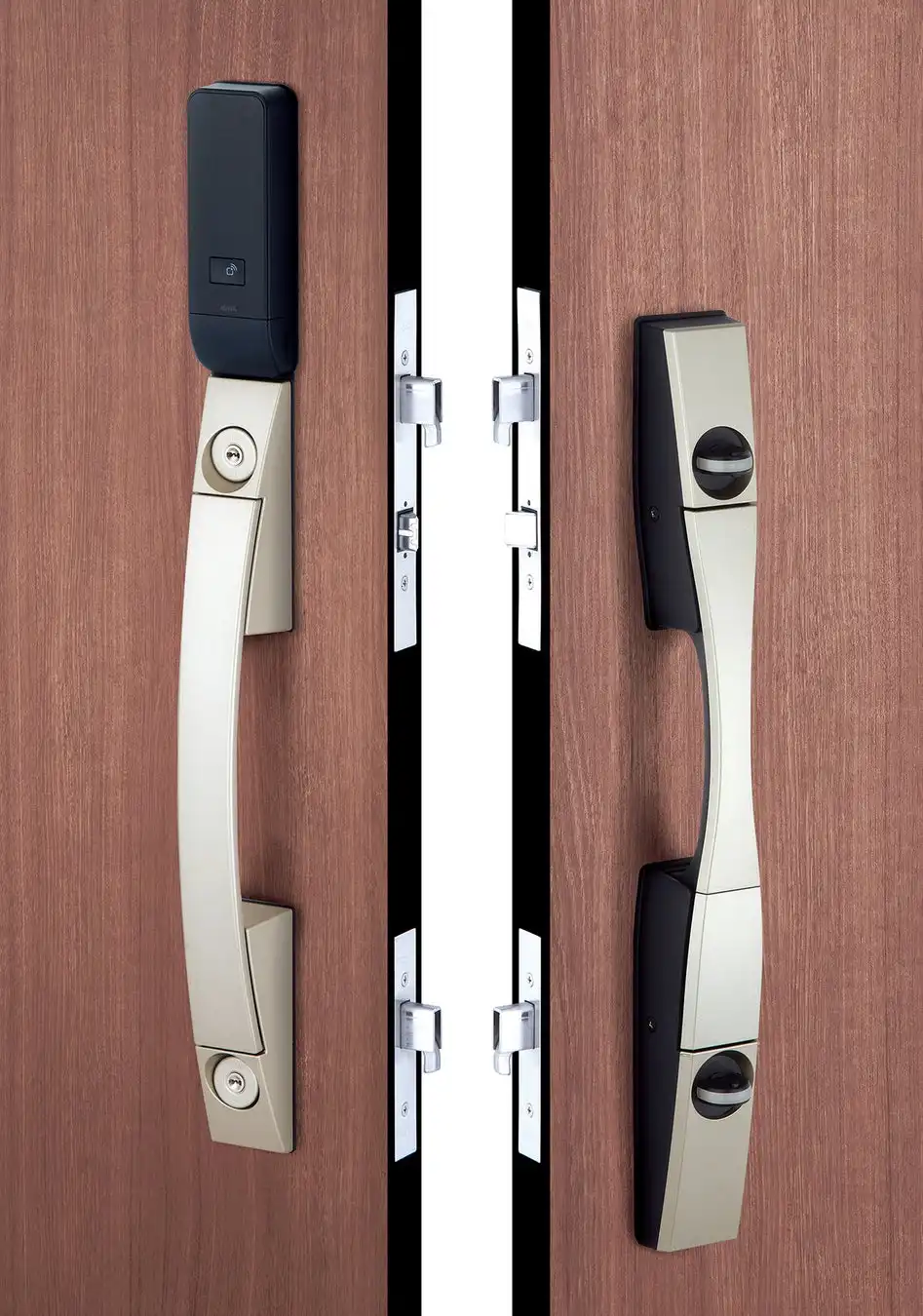

アクセス制御は、物理的なセキュリティ対策(例えば、入退室管理システム)と論理的なセキュリティ対策(例えば、パスワード認証やアクセス権限設定)の2つの側面から構成されます。物理的なアクセス制御は、建物や部屋への不正な侵入を防ぎ、論理的なアクセス制御は、情報システムやデータへの不正なアクセスを防止します。これらの対策を組み合わせることで、多層的な防御を実現し、セキュリティリスクを最小限に抑えることが可能です。

適切なアクセス制御を実装することで、情報漏洩や改ざんのリスクを低減し、法令遵守を支援し、組織の信頼性を高めることができます。アクセス制御は、単なる技術的な対策だけではなく、組織全体のセキュリティ文化を醸成し、従業員の意識向上を図ることも重要です。定期的な見直しと改善を行い、変化する脅威に対応していく必要があります。

アクセス制御の種類

「アクセス制御の種類」に関して、以下を解説していきます。

- アクセス制御の方式

- アクセス制御のモデル

アクセス制御の方式

アクセス制御の方式は、大きく分けて、識別と認証、認可、監査の3つの段階で構成されます。識別と認証は、ユーザーが誰であるかを確認するプロセスであり、IDとパスワード、生体認証などが用いられます。認可は、認証されたユーザーがどのリソースにアクセスできるかを決定するプロセスであり、アクセス権限に基づいて制御されます。

監査は、アクセスログを記録し、不正なアクセスやセキュリティインシデントを検知するプロセスです。これらの方式を組み合わせることで、多層的なアクセス制御を実現し、セキュリティリスクを効果的に低減できます。定期的な監査とログ分析を行い、アクセス制御の有効性を評価し、改善することが重要です。

| 方式 | 説明 | 例 |

|---|---|---|

| 識別 | ユーザーを特定 | ユーザーID |

| 認証 | 本人確認を実施 | パスワード認証 |

| 認可 | 権限を付与する | アクセス権設定 |

| 監査 | ログを記録する | アクセスログ |

アクセス制御のモデル

アクセス制御のモデルには、DAC(Discretionary Access Control:任意アクセス制御)、MAC(Mandatory Access Control:強制アクセス制御)、RBAC(Role-Based Access Control:役割ベースアクセス制御)などがあります。DACは、リソースの所有者がアクセス権限を自由に設定できるモデルであり、柔軟性が高い反面、セキュリティリスクも高まります。MACは、システム管理者が厳格なアクセス権限を設定するモデルであり、セキュリティレベルが高い反面、柔軟性に欠けます。

RBACは、ユーザーに役割を割り当て、役割に基づいてアクセス権限を付与するモデルであり、DACとMACの中間的な特性を持ちます。組織のセキュリティ要件や運用体制に合わせて、適切なアクセス制御モデルを選択し、実装することが重要です。複数のモデルを組み合わせることで、より高度なアクセス制御を実現することも可能です。

| モデル | 特徴 | メリット |

|---|---|---|

| DAC | 所有者が制御 | 柔軟性が高い |

| MAC | 管理者が制御 | 安全性が高い |

| RBAC | 役割で制御 | 管理が容易 |

| ABAC | 属性で制御 | 詳細な制御 |